netcup wiki

Generelles

Phishing

1. Was ist Phishing?

Beim Phishing, einer Form von Social Engineering, werden Menschen durch Manipulation dazu gebracht, vertrauliche Informationen preiszugeben oder bestimmte Handlungen auszuführen. Dabei werden eine oder mehrere Personen mittels E-Mail, Telefon oder Textnachricht von einer vermeintlich vertrauenswürdigen Institution oder Person kontaktiert. Das Ziel besteht darin, an sensible Daten wie personenbezogene Informationen, Bank- und Kreditkartendaten sowie Passwörter zu gelangen oder die Personen dazu zu bringen, Schadsoftware herunterzuladen.

Die Angreifer geben sich als seriöse Unternehmen, Autoritätspersonen, Freunde oder Bekannte aus. Die Zielpersonen erhalten eine Nachricht von den Angreifern, in der sie beispielsweise dazu aufgefordert werden, sich in ihr Konto einzuloggen, eine Rechnung zu bezahlen, auf einen Link zu klicken oder einen Anhang zu öffnen.

Wie kommen Angreifer an die Daten?

Auch netcup ist immer wieder von Phishing-Wellen betroffen. Das bedeutet jedoch nicht, dass netcup gehackt wurde oder dass es auf unserer Seite zu einem Datenleck gekommen ist.

Es gibt viele Wege, wie Betrüger an die Kontaktinformationen ihrer Opfer gelangen:

- Kauf von Datensätzen im Darkweb.

- Öffentlich verfügbare E-Mail-Adressen in sozialen Medien.

- Versand an häufig genutzte Mail-Kombinationen wie "mail@" oder "contact@".

- E-Mail-Harvesting (automatisches Durchsuchen des Internets nach Adressen).

- Schadsoftware, die Informationen aus E-Mail-Programmen und Browsern ausliest und Adressen sammelt.

Die Angreifer versuchen auch, an sensible Kundendaten zu gelangen, indem sie gezielt Techniken einsetzen, um ausschließlich Kunden von netcup zu kontaktieren. Dazu prüfen sie anhand öffentlich zugänglicher Informationen, ob eine Domain auf eine IP-Adresse von netcup verweist. Trifft dies zu, dann versenden sie eine Phishing-E-Mail. Domains sind in diversen Quellen öffentlich einsehbar, beispielsweise über Suchmaschinen oder rDNS-/PTR-Einträge von IP-Adressen. Außerdem erscheint jede Domain, für die ein SSL-Zertifikat beantragt wurde – was heutzutage auf einen Großteil der Domains zutrifft – in sogenannten Certificate Transparency Logs.

Auch mit Malware infizierte Systeme, die bereits in der Vergangenheit eine Nachricht an eine betroffene E-Mail-Adresse geschrieben haben, können eine Quelle für entsprechende Domains bzw. Adressen sein.

Wir können den Versand solcher E-Mails nicht verhindern und zur Gänze unterbinden, da wir selbst Ziel dieser Betrüger sind und bei der Prävention und Lösung auf die Zusammenarbeit mit den versendenden Providern angewiesen sind. Wir raten daher stets zu hoher Wachsamkeit, um sich vor solchen Betrugsversuchen zu schützen.

2. Wie erkenne ich Phishing-Mails?

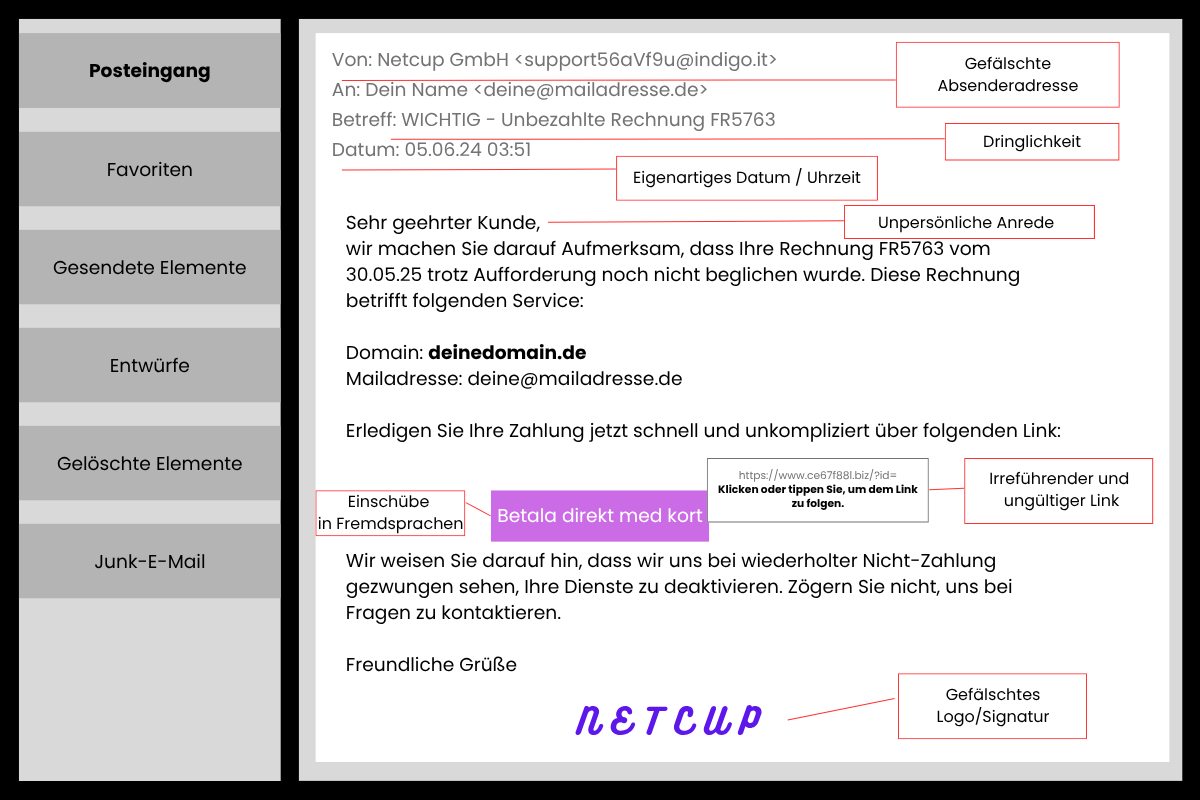

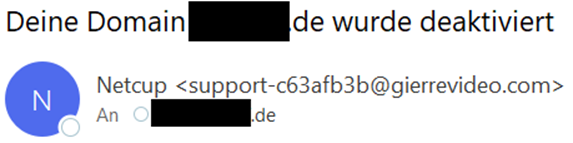

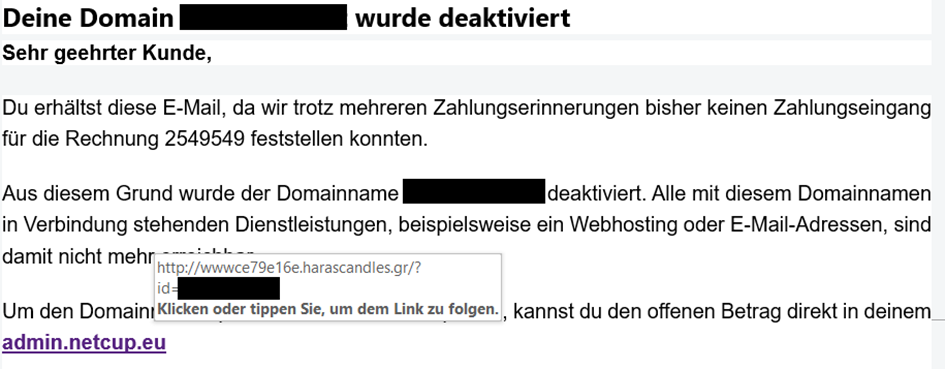

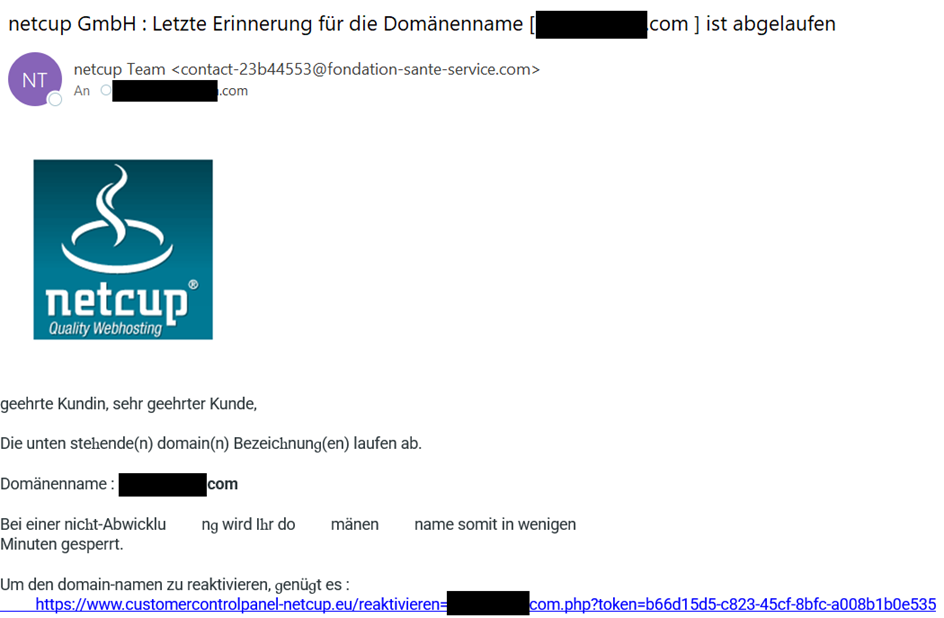

Phishing-E-Mails sehen echten Nachrichten von Banken, Online-Shops oder Unternehmen oft täuschend ähnlich. Sie enthalten jedoch meist auffällige Merkmale, anhand derer sie zu erkennen sind.

1. Prüfe den Absender – ist die E-Mail echt?

Erkennst du die E-Mail-Adresse der Nachricht wieder? Beachte, dass ein E-Mail-Absender aus 2 Teilen besteht: dem anzeigten Absendernamen (z. B. "netcup GmbH") und der Absender-E-Mail-Adresse. Der Absendername kann in jedem Fall frei gewählt werden und Namen von anderen Personen oder Unternehmen imitieren. Unter Carbon Copy (CC) kannst du sehen, ob die E-Mail auch an andere Personen versendet wurde.

Prüfe auch die Empfänger-Adresse. Wurde die E-Mail an eine Adresse gesendet, welche du nicht bei netcup hinterlegt hast? In diesem Fall ist es sehr wahrscheinlich, dass es sich um eine gefälschte Nachricht handelt.

Alle Nachrichten von netcup werden von E-Mail-Adressen mit folgender Endung versendet:

- @netcup.de

- @netcup.news (Newsletter)

- @registrant-verification.com (Stripe-Verifizierung)

2. Achte auf die Sprache – Wirst du richtig angesprochen?

Rechtschreib- und Grammatikfehler sind ein häufiges Merkmal von Phishing-Nachrichten und dienen oft als Warnsignal. Durch den Einsatz von künstlicher Intelligenz und automatischer Textgenerierung wird es allerdings immer leichter für Betrüger, täuschend echte und nahezu fehlerfreie Nachrichten zu erstellen.

Ganze Nachrichten oder Textteile in einer Fremdsprache können ebenfalls ein Hinweis darauf sein, dass es sich um eine betrügerische Nachricht handelt.

Achte auch auf die Anrede: Beginnt die Nachricht mit einer generischen Begrüßung wie "Sehr geehrte Damen und Herren", "Hallo" oder "Sehr geehrter Kunde"? Ist dein Name korrekt geschrieben? Fehler oder Unstimmigkeiten in der Anrede können ebenfalls ein Indiz für Phishing-E-Mails sein.

3. Prüfe Verlinkungen – wohin führen sie wirklich?

Wenn eine E-Mail einen Link zu einer anderen Website enthält, überprüfe, ob dieser zur offiziellen Website führt. Fahre dazu mit der Maus über den Link in der E-Mail. So siehst du, zu welcher URL die Verlinkung tatsächlich führt. Wenn du dir unsicher bist, ob der Link zur echten Website des Unternehmens führt, rufe die Seite lieber manuell über die dir bereits bekannte URL auf. Gib außerdem niemals Anmeldedaten auf Websites ein, die über einen Link in einer E-Mail geöffnet wurden.

Es ist die fälschliche Annahme verbreitet, dass Links mit "https://" am Anfang besonders sicher seien. Dies ist jedoch nicht der Fall. Auch Kriminelle können SSL-Zertifikate für ihre Webseiten erhalten. Dieser Faktor allein ist also kein Kriterium, um die Sicherheit einer Website festzustellen.

4. Öffne keine Anhänge, wenn du dir nicht sicher bist

Öffne keine Anhänge, wenn du Zweifel an der Legitimität einer E-Mail hast. Die Angreifer verwenden Dateianhänge mit irreführenden Dateiendungen (z. B. "pdf.exe"), um darin Schadsoftware zu verstecken. Wenn du dir nicht sicher bist, ob es sich bei der angehängten Datei tatsächlich um eine Rechnung oder ein legitimes Dokument handelt, rufe die Datei direkt über dein Benutzerkonto auf.

Rechnungen von netcup enthalten grundsätzlich die Dateiendung ".pdf". Rufe deine Rechnungen im Zweifelsfall über das Customer Control Panel (CCP) auf.

5. Achtung bei Drohungen – baut die Nachricht Druck auf?

Phishing-Nachrichten versuchen häufig, Druck aufzubauen. Die Angreifer weisen oftmals auf die Konsequenzen einer Nichthandlung hin und drohen mit Aussagen wie "Handeln Sie sofort, sonst…" oder "Ihr Konto wird gesperrt!". Ziel dabei ist es, dich unter Druck zu setzen und dich zu einer schnellen, unüberlegten Handlung zu bewegen.

Bleibe in solchen Situationen ruhig und behandle solche Nachrichten stets mit einer gewissen Skepsis. Frage dich: Hast du diese E-Mail erwartet? Und ergibt sie überhaupt Sinn?

Wende dich im Zweifelsfall an unseren Customer Support. Unser Team kann dir bestätigen, ob eine vermeintlich von uns versendete E-Mail legitim ist.

3. Ich habe eine Phishing-Mail erhalten und als solche erkannt. Was soll ich tun?

Öffne keine enthaltenen Links oder Anhänge der E-Mail. Informiere uns am besten direkt über den Phishing-Versuch.

Sende die E-Mail inklusive Header an abuse@netcup.de. Ohne Header können wir die E-Mail nicht verwerten. Wie du den Header anzeigen kannst, erfährst du hier: E-Mail-Header anzeigen. Alternativ kannst du die E-Mail auch als .eml-Datei speichern und als Anhang mit einer kurzen Erläuterung an uns schicken.

Tipps für mehr Cybersicherheit

-

Halte dein Betriebssystem und alle verwendeten Programme durch regelmäßige Updates aktuell. Besonderes Augenmerk soll dabei auf dem genutzten Betriebssystem, dem Webbrowser, dem E-Mail-Programm sowie dem PDF-Reader liegen.

-

Stelle sicher, dass dein Gerät durch ein ausreichendes Antivirenprogramm geschützt ist.

-

Verwende für jeden Dienst ein anderes Passwort. Angreifer können ansonsten durch das Erlangen eines einzelnen Passworts gleich mehrere deiner Konten kompromittieren. Wir empfehlen die Verwendung eines Passwort-Managers.

- Aktiviere, wenn möglich, die Zwei-Faktor-Authentifizierung (2FA). Wenn Angreifer auf deinen Account zugreifen wollen, benötigen sie den zweiten Faktor, wodurch der Zugriff deutlich erschwert wird. Für dein netcup-Konto kannst du die 2FA im Customer Control Panel (CCP) aktivieren. Wenn du einen Server von netcup verwendest, aktiviere zudem im Server Control Panel (SCP) den Sicherheitsmodus. Dadurch unterbindest du den direkten Log-in ins SCP. Für das Webhosting von netcup kannst du die 2FA im Webhosting Control Panel (WCP) unter Konto > Mein Profil aktivieren.

- Sei stets wachsam und vertraue keinen Nachrichten von unbekannten Absendern oder mit nicht vertrauenswürdigen Inhalten. Verlasse dich nicht automatisch auf eine gut gestaltete Website. Sie kann oft genau wie das Original aussehen, aber falsche Links und Fehler enthalten und somit ein Betrug sein. Wenn du die in der Nachricht genannte Seite häufig aufrufst, füge sie am besten zu deinen Favoriten hinzu oder öffne die Seite direkt über den Browser, anstatt auf einen Link zu klicken.

4. Was soll ich tun, wenn ich vermute, bereits auf eine Phishing-Falle hereingefallen zu sein?

Wenn du vermutest, bereits mit einer betrügerischen Nachricht interagiert zu haben, dann gehe wie folgt vor:

-

Logge dich umgehend in die betroffenen Accounts (CCP, SCP, WCP) ein und ändere dein Passwort.

-

Überprüfe deinen Computer mit einem aktuellen Antivirenprogramm auf Schadsoftware.

-

Solltest du bereits Zahlungen getätigt oder Zahlungsinformationen weitergegeben haben, wende dich umgehend an deine Bank.

5. Was unternimmt netcup gegen Phishing?

Den Versand von Phishing können wir nicht vollständig verhindern. Wenn wir jedoch Berichte über Phishing-E-Mails erhalten, leiten wir verschiedene Schritte ein, um den weiteren Versand schnellstmöglich zu unterbinden und so weiteren Schaden zu vermeiden.

-

Wir kontaktieren den Provider des Absenders und bitten um dessen Sperrung.

-

Wir sperren die entsprechenden IP-Adressen für den Empfang auf unseren Mailservern.

-

Wir tragen die URL der gefälschten Website auf zahlreichen Phishing-Blocklisten ein, sodass z.B. Browser nach einiger Zeit beim Aufruf der entsprechenden Website warnen. Dennoch dauert es in der Regel einige Stunden bis Tage, bis diese Warnhinweise geprüft wurden und aktiv sind. Daher solltest du dich als potenziell betroffene Person nicht auf solche Schutzmaßnahmen verlassen.

In unseren Systemen kommt eine Kombination aus technischen Prüfungen (z. B. SPF, DKIM, DMARC), Reputationsdatenbanken und lernenden Spam-Filtern zum Einsatz. Diese werden kontinuierlich angepasst und verbessert. So versuchen wir, ein sogenanntes Mail-Spoofing, also das Fälschen der Absender-Adresse von E-Mails, bestmöglich zu unterbinden. Allerdings können wir nicht garantieren, dass gefälschte Absender für alle Empfänger blockiert werden.

Unter https://www.netcup-status.de/ kannst du jederzeit überprüfen, ob netcup derzeit von einer Phishing-Welle betroffen ist. Beachte, dass Phishing jederzeit stattfinden kann. Das Fehlen einer Statusmeldung bedeutet nicht, dass derzeit keine Phishing-E-Mails versendet werden.